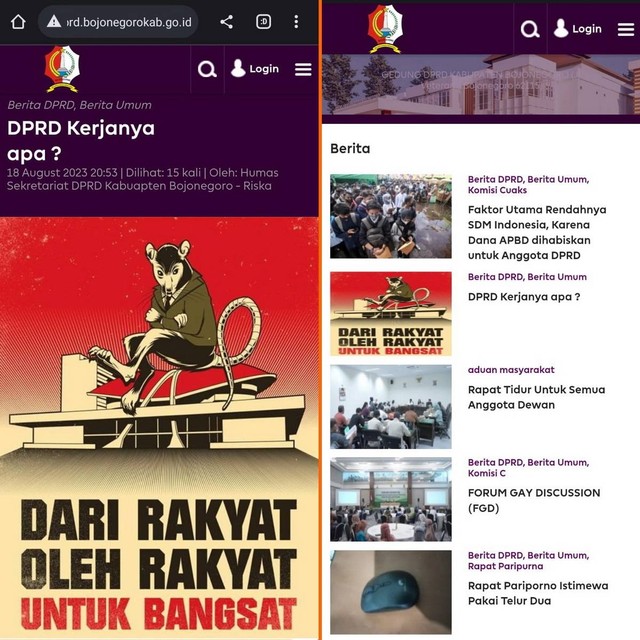

Website DPRD Bojonegoro Kembali Diretas

ADVERTISEMENT

kumparan Hadir di WhatsApp Channel

Follow

Bojonegoro - Website atau laman Dewan Perwakilan Rakyat Daerah (DPRD) Bojonegoro pada Minggu (20/08/2023) kembali diretas. Peretasan kali ini terjadi dalam beberapa laman, yaitu meliputi tampilan muka situs (deface) dan pada beberapa laman (landing page).

ADVERTISEMENT

Dari laman yang diretas tersebut disampaikan bahwa yang melakukan peretasan menggunakan nama "SincChanX" dengan logo bertuliskan "KEDIRI BLACKHAT", yang merupakan pelaku yang sama yang melakukan peretasan pada Jumat (26/05/2023) lalu.

Belum diketahui secara pasti, kapan website tersebut mulai diretas, namun pada Senin siang (21/08/2023) website tersebut terlihat seperti normal kembali.

Kepala Bagian Persidangan dan Perundang-undangan Sekretariat DPRD Kabupaten Bojonegoro, Teguh Wibowo, ditemui di kantornya Senin (21/08/2023) membenarkan bahwa website DPRD Bojonegoro kembali diretas, namun saat ini telah diperbaiki dan kembali normal.

Teguh menjelaskan bahwa jika terjadi kendala dalam operasional website (server) termasuk terjadinya peretasan, Organisasi Perangkat Daerah (OPD) termasuk Sekretariat DPRD Bojonegoro selalu berkoordinasi dengan Dinas Komunikasi dan Informatika (Kominfo) Kabupaten Bojonegoro, karena penanggung jawab dalam pengelolaan server data center Pemkab Bojonegoro berada dalam dinas tersebut.

ADVERTISEMENT

“[Website] untuk mengisi semua kegiatan pimpinan dan anggota [DPRD Bojonegoro]. Kita yang melakukan, kalau ada kendala kita laporkan ke Kominfo untuk ditindak lanjuti,” tutur Teguh Wibowo.

Teguh menambahkan bahwa dalam jaringan [Pemkab Bojonegoro], ada OPD-OPD yang diberi kewenangan untuk pengisian berita-berita yang terkait dengan kegiatan-kegiatan masing-masing OPD.

“Kalau di sini otomatis kegiatan para pimpinan dan anggota [DPRD Bojonegoro] yang telah dilaksanakan, kita upload.” kata Teguh.

Terpisah, salah seorang web developer atau programer yang mengurusi server dari salah satu perusahaan web developer di Bojonegoro, Alifiansyah Mustafa menjelaskan bahwa "bocornya" (dapat ditembus hacker) sebuah URL (Uniform Resource Locator) website, disebabkan banyak faktor, salah satunya dan yang paling sering terjadi adalah kurangnya pengamanan (sisi keamanan).

ADVERTISEMENT

Menurut Ian, umumnya titik lemah sebuah aplikasi web ada dua, yaitu yang pertama dari sisi aplikasi yang kurang bisa menyaring data yang masuk. “Misalnya perangkat lunak untuk meretas aplikasi web dapat masuk ke server melalui fitur upload, pengguna dengan hak akses terbatas dapat melakukan hal-hal yang tidak semestinya,” tutur Ian.

Selanjutnya kemungkinan yang kedua pengguna aplikasi kurang bisa menjaga kerahasiaan informasi untuk masuk ke aplikasi web (username dan password) sehingga dapat digunakan oleh pihak yang tidak bertanggung jawab untuk masuk ke aplikasi.

“Kedua faktor itu biasanya juga bisa terjadi bersamaan, contoh kalau [admin atau operator] mau upload harus login dulu,” tutur Ian.

Masih menurut Ian bahwa faktor lainnya adalah jika aplikasi atau source code yang dipergunakan sifatnya berbagi pakai (sharing), bisa jadi ada akun yang dibobol di salah satu pengguna lain (sharing), tapi yang terdampak semuanya.

ADVERTISEMENT

“Cuma karena kebetulan yang di DPRD Bojonegoro saja yang diserang dan ketahuan.” kata Ian.

Saat ditanya apakah masih ada kemungkinan website tersebut kembali diretas, Ian menjelaskan bahwa kemungkinan tersebut masih selalu ada.

“Kalau kemarin yang diserang tampilan muka situsnya (deface) diubah, artinya peretasnya bisa masuk sistem, entah dengan cara pertama atau kedua tadi. Karena peretas sepertinya masih meninggalkan backdoor di dalam server,” kata Ian.

Dari data yang dihimpun bahwa pengelolaan server back end (server yang mengolah database) untuk website DPRD Kabupaten Bojonegoro sepenuhnya dikelola oleh Sekretariat DPRD Bojonegoro, sementara untuk server front end (server yang mengolah tampilan website), berada dalam kendali Dinas Komunikasi dan Informatika (Kominfo) Kabupaten Bojonegoro.

Dalam kasus peretasan ini, Tim internal dari Kominfo Bojonegoro akan melakukan investigasi lebih lanjut. (red/imm)

ADVERTISEMENT

Editor: Imam Nurcahyo

Publisher: Imam Nurcahyo

Story ini telah di-publish di: https://beritabojonegoro.com