Gunakan WiFi, CIA Dapat Temukan Posisi Kita

"Apapun yang membuatmu terbakar itu diperlukan!"

Tulisan dari Ahmad Rifai tidak mewakili pandangan dari redaksi kumparan

Jika ada yang masih ragu bahwa CIA dapat melacak hampir setiap orang, kapan saja, dan di mana saja, rilisan terbaru bertajuk Vault 7 dari Wikileaks mampu mengusir keraguan itu.

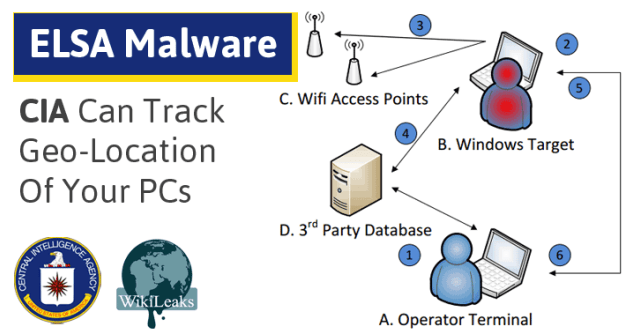

CIA kemungkinan menggunakan malware dengan kode nama ELSA untuk menunjukkan dan mungkin melacak para pengguna Windows dalam jangkau waktu yang lama. Caranya adalah dengan meng-hack radio WiFi di laptop, bahkan saat perangkat tersebut sedang tak terhubung ke internet.

ELSA beroprasi dengan cara mentriangulasi lokasi laptop sasaran karena radio WiFi-nya secara aktif mendengarkan jalur akses publik yang pengenal ESS-nya, alamat MAC, dan kekuatan sinyal, dicatat secara berkala.

Nah, dalam kondisi ini malware menyimpan informasi dalam dokumen terenkripsi pada komputer target tersebut.

CIA kemudian dapat mendekripsi data, membandingkan informasi yang didapat secara diam-diam dengan database geo-lokasi publik dari Google atau Microsoft, dan kemudian menemukan perangkat tersebut menggunakan garis bujur dan lintang beserta timestamp (tiap waktu kejadian yang dicatat oleh komputer).

“Malware itu sendiri tak langsung mengarahkan beragam data tersebut pada server CIA.

“Sebagai gantinya, operator harus secara aktif untuk mengambil file log dari perangkat tersebut, menggunakan exploit dan backdoor CIA yang terpisah.”

ELSA dapat disesuaikan untuk menyamakannya dengan faktor lingkungan maupun operasionalnya, termasuk interval sampling, maksimum ukuran log file, permintaan, ataupun kemauan.

Dengan menggunakan database geo-lokasi yang sama dikelola oleh raksasa perusahaan internet, menambahkan software tambahan dapat menghasilkan profil pelacakan.

Dua minggu yang lalu, di tempat penyimpan pembuangan Vault 7 yang sama, Wikileaks mengungkap bagaimana CIA dapat menggunakan ‘implan’ malware dengan kode nama CherryBlossom untuk mengubah setidaknya 25 ruter WiFi dan model jalur akses, menuju tempat pengintaian.

Dan dua minggu sebelum kebocoran CherryBlossom, Wikileaks mengungkapkan hal baru dari agensi proyek Pandemic yang diduga “menargetkan mengontrol para user dengan mengganti kode aplikasi on-the-fly dengan versi trojan jika progam diambil dari mesin yang terinfeksi.”

CIA tampaknya duduk dengan bermacam tool pengintaian.

Akan tetapi, Wikileaks sejauh ini gagal untuk membuktikan bahwa agensi tersebut telah melakukan penyalahgunaan.[]

***

Diterjemahkan secara bebas dari sini: WikiLeaks Vault 7 – ELSA: How the CIA can use WiFi to find you anywhere

Sumber Foto: WikiLeaks Reveals How CIA Malware Tracks Geo-Location of its Targeted

29 Juni 2017