Website Milik BSSN Dibobol Hacker, 5 Hari Sulit Diakses

·waktu baca 3 menit

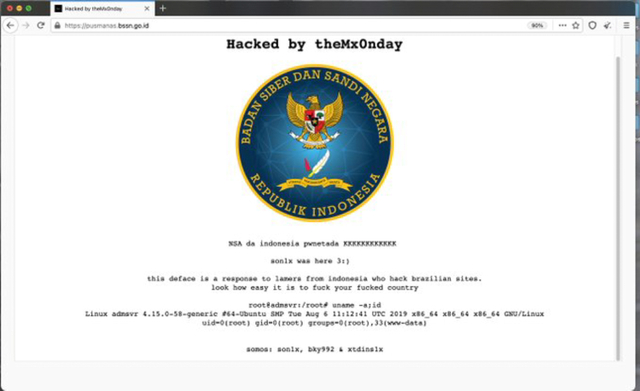

Website Badan Siber dan Sandi Negara (BSSN) ternyata telah mengalami peretasan dalam 5 hari terakhir. Hacker yang membobol situs badan intelijen keamanan siber tersebut mengubah tampilan halaman muka situs web atau biasa dikenal sebagai deface.

Menurut pakar keamanan siber sekaligus chairman dari lembaga riset Communication & Information System Security Research Cente (CISSReC), Pratama Persadha, serangan deface ke website BSSN pertama kali diunggah pada hari Rabu (20/10) oleh akun Twitter @son1x777. Di unggahan tersebut, @son1x777 menampilkan situs web www.pusmanas.bssn.go.id yang telah berhasil dibobol hacker dan mengalami deface.

Terdapat keterangan bahwa pelaku yang melakukan aksi tersebut bernama "theMx0nday".

“Dituliskan oleh pelaku deface bahwa aksi ini dilakukan untuk membalas pelaku yang diduga dari Indonesia yang telah meretas website negara Brasil ,” kata Pratama.

Hingga Rabu (25/10) sore pukul 19.00 WIB, situs tersebut terpantau belum dapat diakses.

Apa itu deface?

Deface sendiri merupakan peretasan ke sebuah website dan mengubah tampilannya. Pratama menjelaskan, perubahan tampilan tersebut bisa meliputi seluruh halaman atau di bagian tertentu saja, mulai dari font website diganti, muncul iklan mengganggu, hingga perubahan konten halaman secara keseluruhan.

Pratama menambahkan, kalau melihat sistem keamanan yang sudah baik di BSSN, sepertinya ada pelanggaran SOP terhadap link pada www.pusmanas.bssn.go.id, karena mungkin tidak melewati proses Penetration Test terlebih dahulu ketika akan di publish.

"Seharusnya BSSN sejak awal mempunyai rencana mitigasi atau BCP (Business Continuity Planning) ketika terjadi serangan siber, karena induk CSIRT (Computer Security Incident Response Team) yang ada di Indonesia adalah BSSN," kata Pratama.

"Kalau dicek attacknya, mungkin bisa dicari tahu kenapa bisa firewall-nya membypass serangan ke celah vulnerablenya. Attack yang simple pun, kalau lolos dari firewall bisa mengakibatkan kerusakan yang besar. Jangan dianggap semua serangan deface itu adalah serangan ringan, bisa jadi hackernya sudah masuk sampai ke dalam," imbuhnya.

Menurut Pratama, perlu dilakukan digital forensik dan audit keamanan informasi secara keseluruhan. Dia menyayangkan kasus peretasan ini karena BSSN seharusnya merupakan institusi paling aman keamanan sibernya.

"Yang terpenting saat ini data di dalamnya tersimpan dalam bentuk encrypted. Jadi kalaupun tercuri, hacker tidak akan bisa baca isinya," tutur Pratama, yang menyebut bahwa hanya gara-gara kesalahan kecil yang tidak perlu, ternyata situs web BSSN jadi gampang diretas.

"Salah satu solusinya yaitu, untuk security audit atau pentest bisa dilakukan secara berkala baik dengan pendekatan black box maupun white box. Metode yang digunakan bisa passive penetration atau active penetration," imbuhnya.

Selain perkara teknis mengamankan situs web, Pratama juga menekankan perlunya pengesahan Rancangan Undang-undang Perlindungan Data Pribadi (RUU PDP) dengan segera sebagai solusi mencegah peretasan semacam ini terulang kembali.

Menurutnya, dengan pengesahan UU PDP, akan ada paksaan atau amanat untuk memaksa semua lembaga negara melakukan perbaikan infrastruktur IT, SDM bahkan adopsi regulasi yang pro pengamanan siber. Tanpa UU PDP, maka kejadian peretasan seperti situs pemerintah akan berulang kembali, kata dia.