Serangan Ransomware WannaCry, Apa yang Telah Diketahui Sejauh Ini?

Program jahat ransomware WannaCry telah menyerang jaringan komputer milik rumah sakit di berbagai belahan dunia pada 12 Mei 2017. Di Inggris, ada 16 rumah sakit yang operasionalnya lumpuh. Di Jakarta, ada dua rumah sakit yang terinfeksi virus penyandera komputer ini. Ransomware WannaCry mengunci dokumen-dokumen penting milik rumah sakit yang saat ini sedang diserang, yang membuat petugas kesehatan tidak dapat membuka dokumen tersebut, seperti sistem antrean, sistem pembayaran, sampai sistem data pasien. Jika rumah sakit ingin dokumennya bisa diakses kembali, maka harus membayar sejumlah uang yang, nilainya tidak bisa dibilang kecil. Kamu, kita, dan semua orang yang memiliki dokumen penting di komputernya, patut mengantisipasi ransomware WannaCry ini yang sampai sekarang belum ditemukan penangkalnya ini. Pada kesempatan ini, kumparan (kumparan.com) akan mengikat semua informasi soal WannaCry yang telah diketahui sejauh ini. Kami juga mengajak untuk lebih mengenal soal ransomware. Dan, kami juga akan berbagi informasi soal langkah-langkah pencegahan yang bisa dilakukan!

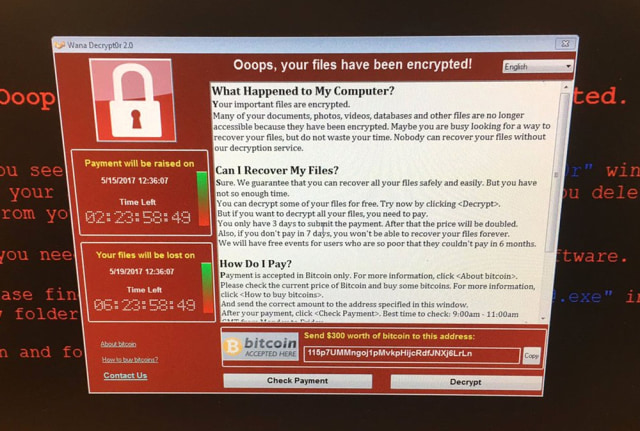

Apa itu Ransomware? Ransomware sering disebut sebagai program jahat komputer yang menyandera dokumen korban dengan algoritma enkripsi khusus. Setiap dokumen yang terkunci oleh peranti lunak ini hanya bisa diakses dengan cara memasukkan kode unik (atau semacam passcode) untuk membuka enkripsinya. Nah, kode unik itu hanya dimiliki oleh pihak yang membuat ransomware tersebut. Si penjahat siber kerap meminta uang tebusan dalam bentuk Bitcoin jika korbannya ingin mendapatkan kode unik untuk membuka kunci enkripsi. Sssttt... Ada varian ransomware yang bukan mengunci dokumen, melainkan mengunci komputer sepenuhnya. Jika komputer dinyalakan, ransomware akan menampilkan pesan agar korban membayar tebusan untuk bisa masuk mengoperasikan komputer. Ada juga varian ransomware yang memunculkan pop-up informasi yang sulit untuk ditutup, dan ini sangat menjengkelkan sehingga membuat komputer sulit untuk digunakan. Bagaimana Ransomware Menginfeksi? Ransomware bisa menginfeksi komputer siapa saja, baik dengan cara mengklik sebuah link, atau ketika mengunduh sebuah data, ketika melakukan transfer data, atau saat mengunjungi sebuah situs web yang terinfeksi ransomware. Begitu ransomware menginfeksi, data-data di komputer bisa jadi akan terkunci, tidak bisa dibuka. Korban harus membayar sejumlah uang dalam bentuk Bitcoin jika ingin mengakses kembali datanya. Beberapa ransomware mengancam akan menghapus dokumen korban jika tidak memberikan uang tebusan. Dokumen Apa Saja yang Diserang? Ransomware bisa mengunci segala jenis format dokumen komputer. Bisa berupa Microsoft Word, Excel, PowerPoint, .JPG, .PDF, sampai dengan dokumen Adobe Photoshop. WannaCry dan Bagaimana Ia Bekerja?

Ransomware yang menyebar luas lewat jaringan Internet global mulai 12 Mei 2017 ini disebut sebagai WannaCry. Nama lainnya adalah WanaCrypt0r 2.0, WannaCry dan WCry.

WannaCry juga diketahui sebagai program jahat kategori worm. Ini berarti ia bisa masuk ke komputer kamu, mencoba masuk ke komputer lain, dan menyebarkan dirinya sejauh mungkin.

Serangan Besar WannaCry ke Inggris dan Rusia Serangan ransomware besar telah melumpuhkan sistem jaringan komputer 16 rumah sakit di Inggris. Serangan itu dimulai terjadi pada Sabtu (13/5) sekitar pukul 00.30 waktu setempat dan membuat sejumlah dokumen penting terkunci atau terenkripsi. Ketika karyawan RS mencoba mengakses komputer, mereka diminta tebusan uang dalam bentuk mata uang virtual Bitcoin. WannaCry telah menyebar ke berbagai belahan dunia. Ia tercatat menyebar ke 45.000 komputer di 74 negara. Rusia juga termasuk yang diserang oleh WannaCry di mana 1.000 komputer di Kementerian Dalam Negeri mereka menjadi korban serangan tersebut, walaupun para pejabatnya bersikeras berkata tak ada data yang hilang. Menginfeksi Dua Rumah Sakit di Jakarta Rumah sakit Dharmais dan Harapan Kita di Jakarta juga jadi korban. Setidaknya, sistem antrean dan sistem pembayarannya terganggu karena ada dokumen yang dikunci oleh WannaCry. Baca juga: Ransomware WannaCry Serang Rumah Sakit Dharmais dan Harapan Kita Peredarannya Telah Dihentikan oleh Remaja 22 Tahun Asal Inggris Seorang pria 22 tahun asal Inggris, yang bekerja sebagai peneliti keamanan siber, mendapatkan sampel ransomware WannaCry. Dia menganalisis lalu mendapatkan bahwa malware WannaCry berusaha menghubungi alamat web (domain Internet) tertentu setiap kali menginfeksi komputer baru. Pemuda ini tetap memilih untuk anonim ketika diwawancarai BBC dan The Guardian. Dia pakai nama samaran MalwareTech, sesuai dengan nama blog pribadinya: MalwareTech.com. Baca juga: Pria 22 Tahun 'Secara Tak Sengaja' Setop Peredaran Ransomware WannaCry Dia kemudian membeli domain tersebut seharga 10,69 dolar AS dan segera mendaftarkan. Langkah ini ternyata membuatnya bisa melacak botnet sampai memberi gambaran ke mana saja ransomware WannaCry menyebar, bahkan ada harapan untuk melacak uang tebusan dari para korban.

Tujuannya adalah untuk memantau penyebarannya dan melihat apa yang bisa kita lakukan nanti. Tapi kami benar-benar menghentikan penyebarannya hanya dengan mendaftarkan domain itu.

Walau distribusinya telah dihentikan, tetapi langkah yang dilakukan MalwareTech tidak serta merta menjadi obat untuk membasmi WannaCry. Berapa Tebusan yang Diminta WannaCry? Dalam sebuah foto yang diambil Associated Press dari dokumen rumah sakit yang disandera oleh WannaCry, terungkap bahwa korban harus membayar sebesar 300 dolar AS dalam bentuk mata uang virtual Bitcoin. Transaksi ini tidak bisa dilacak karena Bitcoin adalah sebuah sistem desentralisasi. Artinya, tidak ada pihak yang mengaturnya atau mengawasinya. Jadi, agak sulit untuk melacak ke mana uang tebusan itu mendarat.

Apakah Korban Harus Membayar Tebusan? Pakar keamanan siber memperingatkan tidak ada jaminan korban akan mendapatkan akses jika ia telah memberikan sejumlah uang tebusan. Beberapa ransomware menjanjikan akan membuka enkripsi dalam beberapa hari, tetapi kemudian dia menuntut lebih banyak uang dan mengancam akan menghapus dokumen yang disandera. WannaCry Menyerang Windows Khusus WannaCry, serangan tersebut mengeksploitasi celah keamanan yang disebut dengan EternalBlue. Para peneliti percaya EternalBlue dikembangkan oleh badan intelijen Amerika Serikat, National Security Agency (NSA), untuk menerobos keamanan sistem operasi Windows buatan Microsoft, dan kodenya telah diketahui oleh para peretas. Baca juga: Hacker Pakai Alat Mata-mata AS untuk Sebar Ransomware WannaCry Microsoft sendiri mengklaim telah menyediakan pembaruan keamanan di Windows, untuk mengatasi WannaCry, pada Maret lalu. Tetapi mungkin, orang tidak selalu menginstal pembaruan peranti lunak dan menutup celah keamanan. Ini berarti kerentanan masih terbuka dan peretasan bisa masuk begitu saja.

Apakah Sudah Ada Obat untuk Mengatasi WannaCry Belum ada :( Langkah Pencegahan dari Kemkominfo Kementerian Komunikasi dan Informatika memberi panduan yang bisa dilakukan warga untuk mencegah WannaCry: - Cabut Kabel LAN/Wi-Fi - Lakukan Backup Data - Update Anti-Virus - Update security pada windows anda dengan install Patch MS17-010 yang dikeluarkan oleh microsoct. Lihat di sini - Jangan mengaktifkan fungsi macros - Non aktifkan fungsi SMB v1 - Block 139/445 & 3389 Ports - Ulangi, selalu backup file atau data penting di komputer Anda dan disimpan backup-nya di media penyimpanan lain Baca juga: Cegah Ransomware, Rudiantara Imbau Warga Backup Data Penting Pesan Khusus dari ID-SIRTII untuk Pegawai Swasta atau Pemerintah Indonesia Security Incident Response Team on Internet Infrastructure atau ID-SIRTII, memberi imbauan kepada para pekerja kantor swasta atau pemerintahan, untuk mewaspadai ancaman ini dan melakukan hal-hal sebagai berikut: - PC dan bentuk komputer personal atau jaringan lainnya, jangan dulu terhubung ke LAN dan Internet - Terlebih dahulu lakukan backup data penting - Pastikan software anti-virus sudah update serta melakukan pembaruan security patch terlebih dahulu yang disarankan oleh Microsoft di sistem operasi Windows Panduan Update Software dari Microsoft Microsoft mengklaim pada 14 Maret lalu mereka telah merilis pembaruan keamanan dari segala kerentanan yang dieksploitasi oleh WannaCry. Microsoft lagi-lagi mengklaim mereka yang mengaktifkan Windows Update bisa terlindung dari serangan ini. Bagi mereka yang belum menerapkan pembaruan keamanan, Microsoft menyarankan untuk segera membaca ini: Microsoft Security Bulletin MS17-010 - Critical. Bagi pengguna yang menggunakan Windows Defender, Microsoft merilis update kemarin yang telah mendeteksi ancaman dari Ransom: Win32 / WannaCrypt (atau WannaCry). Perusahaan ini menyarankan konsumen untuk tetap menjalankan software anti-virus dan sejumlah perusahaan keamanan siber. Akankah Ada Serangan yang Lebih Besar?

Serangan, modus, atau dampaknya, mungkin akan berkembang dari waktu ke waktu. Jika WannaCry sudah bisa diatasi oleh Microsoft atau perusahaan anti-virus, tidak menutup kemungkinan si penjahat siber berusaha membuat ransomware yang lebih canggih lagi.

Peretas membuat ransomware yang baru, perusahaan anti-virus dan pengembang sistem operasi akan berusaha mengatasinya, dan kembali peretas akan membuat ransomware atau virus yang lebih canggih. Siklus ini akan terus berputar.

Setelah distribusi WannaCry berhasil dihentikan oleh peneliti keamanan siber yang memakai nama MalwareTech, kini beredar kabar versi baru WannaCry 2.0 telah diedarkan oleh penjahat siber. Baca juga: Hacker Rilis Ransomware WannaCry 2.0, Segera Lindungi Komputer Anda